Приложение «безопасность windows»the windows security app

Содержание:

- Виртуализация Windows 10

- Настройка параметра с помощью консоли «Локализованная политика безопасности»To configure a setting using the Local Security Policy console

- Защита данных от утечки

- Блокирование сетевых угроз

- Обзор Защитник Windows брандмауэра с расширенными мерами безопасностиOverview of Windows Defender Firewall with Advanced Security

- Как отключить защитник windows 10 навсегда

- Безопасность устройства

- Как отключить?

- Давайте взглянем на них более подробно

- Как присвоить права заново?

- Функции службы

- Важная информацияImportant information

Виртуализация Windows 10

В идеале политика защиты информационной безопасности в организации строится так, что ни на одной рабочей станции у пользователей не должно быть прав локального администратора, но на практике это тяжело выполнить. В любом случае на одной-двух станциях обычно бывают такие права. И в примере с Mimikatz было показано, как из дампа процесса lsass.exe можно достать NTLM-хеш пароля пользователя. Им все еще можно воспользоваться. Сложнее, но всё же.

На этом этапе выявляется проблема архитектуры операционной системы Windows. Если у пользователя есть права локального администратора — он может делать все на данной машине. И эту парадигму сломать нельзя, так как на ней строится большинство приложений Windows. Возник вопрос: как защитить какие-то данные, чтобы к ним не мог получить доступ никто, независимо от того, какие у него привилегии, и в то же время оставить локального администратора? В Windows 10 на этот вопрос ответ нашелся в функции Windows 10 Virtualization-Based Security.

Эта функция позволяет запустить виртуальную среду за пределами операционной системы, и внутри этой виртуализации запустить контейнеры с данными. А так как гипервизор к аппаратной части компьютера ближе, чем сама операционная система, то виртуальная среда сама определяет уровень доверия к виртуальным контейнерам.

Рисунок 4. Архитектура Windows 10 Virtualization-Based Security

В итоге ситуация выглядит таким образом: даже если в системе работает локальный администратор, он не может получить доступ к данным в виртуальном контейнере. И лишь только некоторые системные запросы могут отправляться в этот контейнер.

Но в виртуальных контейнерах нельзя хранить все что угодно. В них хранятся специально разрабатываемые так называемые Trustlet. Один из них — это Credential Guard. То есть уже нельзя сделать дамп процесса lsass.exe со всеми учетными данными, которые там есть. Если быть совсем точным: дамп сделать можно, но процесс lsass раздваивается, и та часть, которая хранит в себе «учетки», находится в виртуальном контейнере.

Из минусов данной технологии:

- Пока так защитить можно только доменные учетные данные (если были введены другие учетные данные, то они так и останутся в памяти).

- Необходимо современное оборудование, желательно с крипточипами ТМ 1.2 или 2.0.

- Данную технологию можно запустить только на Windows Enterprise, что требует отдельного лицензирования и довольно дорого.

Переводить всю инфраструктуру на эту технологию нецелесообразно, но на двух-трех рабочих станциях, где используются учетные данные локального администратора, она была бы не лишней.

Чтобы проверить готовность рабочей станции к включению данного программного обеспечения, а также для самого включения можно скачать Device Guard and Credential Guard hardware readiness tool с официального сайта Microsoft. Это программное обеспечение представляет собой скрипт PowerShell. Обычный его запуск проверит на пригодность машины, а ключи «-Eneble -CG» запустят Windows Credential Guard с Windows 10 Virtualization-Based Security.

Рисунок 5. Проверка готовности системы к запуску виртуализации

После запуска и перезагрузки в диспетчере задач появится еще один процесс (если компьютер находится в домене): lsalso.exe — это и есть вторая часть lsass.exe, которая хранится в контейнере вместе с учетными данными. Сделать дамп этого процесса невозможно, а в lsass содержится зашифрованный NTLM-хеш, использовать который на практике нереально.

Чтобы убедиться, что виртуализация запустилась, необходимо зайти в «Сведения о системе», и напротив пункта «Безопасность на основе виртуализации: настроенные службы» должно быть значение Credential Guard.

Рисунок 6. Запущенная служба виртуализации

Настройка параметра с помощью консоли «Локализованная политика безопасности»To configure a setting using the Local Security Policy console

-

Чтобы открыть локализованную политику безопасности, на экране «Начните» введите secpol.mscи нажмите ввод.To open Local Security Policy, on the Start screen, type secpol.msc, and then press ENTER.

-

В области «Параметры безопасности» дерева консоли сделайте одно из следующих параметров:Under Security Settings of the console tree, do one of the following:

- Щелкните «Политики учетных записей», чтобы изменить политику паролей или политику блокировки учетных записей.Click Account Policies to edit the Password Policy or Account Lockout Policy.

- Щелкните «Локальные политики», чтобы изменить политику аудита, назначение правпользователя или параметры безопасности.Click Local Policies to edit an Audit Policy, a User Rights Assignment, or Security Options.

-

При нажатии параметра политики в области сведений дважды щелкните политику безопасности, которую необходимо изменить.When you find the policy setting in the details pane, double-click the security policy that you want to modify.

-

Измените параметр политики безопасности и нажмите кнопку «ОК».Modify the security policy setting, and then click OK.

Примечание

- Некоторые параметры политики безопасности требуют перезапуска устройства до того, как параметр вступает в силу.Some security policy settings require that the device be restarted before the setting takes effect.

- Изменения прав пользователя вступают в силу при его следующем входе в учетную запись.Any change to the user rights assignment for an account becomes effective the next time the owner of the account logs on.

Защита данных от утечки

В рамках определенного сценария есть предположение, что пользователь случайно (или нет) может передавать информацию третьим лицам. Эти данные могут быть очень ценными, и от них может зависеть репутация или работа компании.

Также не исключены ситуации, когда носитель информации был утерян, или к устройству был получен несанкционированный доступ. В таких случаях получение данных с устройств — это лишь вопрос времени, причем очень короткого.

К примеру, можно взять ситуацию, когда злоумышленник получает доступ к рабочей станции. Достаточно загрузиться с загрузочного носителя, и через командную строку (вызывается сочетанием клавиш Shift+F10) мы получаем полный доступ к данным на жестком диске: можем их копировать и удалять.

Чтобы избежать такой ситуации и оградить хакера от информации на диске, в Windows 10 было разработано шифрование данных функцией BitLocker, правда, работает она только на Windows 10 версий Pro, Enterprise и Education.

Чтобы включить шифрование диска, необходимо в групповых политиках пройти по цепочке Конфигурация Компьютера > Административные шаблоны > Компонент Windows и выбрать «Диски операционной системы». Далее выбираем «Этот параметр политики позволяет настроить требование дополнительной проверки подлинности при запуске».

В новом окне выберите пункт «Включено», поставьте галочку напротив «Разрешить использование BitLocker без совместимого доверенного платформенного модуля» и нажмите OK.

Рисунок 7. Изменение групповых политик для включения BitLocker

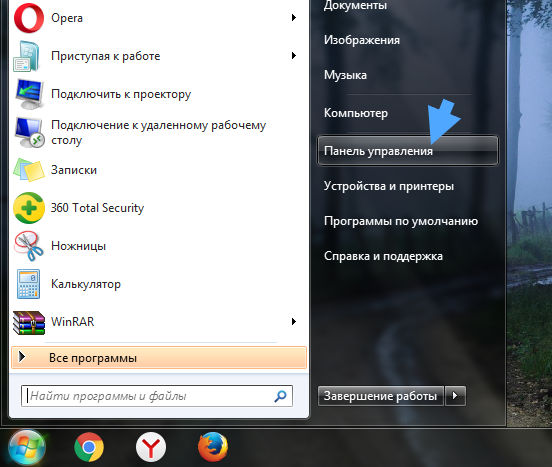

Теперь открываем «Панель управления» и заходим в раздел «Шифрование диска BitLocker», нажимаем «Включить BitLocker» и следуем инструкциям, появившимся на экране.

После шифрования диска при загрузке придется вводить пароль, который был указан при включении самой функции.

Рисунок 8. BitLocker просит ввести пароль для загрузки ОС

Если не ввести пароль в течение минуты, компьютер автоматически выключится.

Есть пара важных моментов, которые необходимо учесть при шифровании диска:

- Необходимо обзавестись ключами восстановления — на случай, если не удается получить доступ к шифрованному диску. И в рамках компании хранить такие ключи удобнее в Active Directory.

- Необходимо иметь копию данных, которые находятся на зашифрованном диске. Если, к примеру, диск был поврежден физически и из него надо извлечь данные, то нет гарантии, что будет возможность их расшифровать.

Блокирование сетевых угроз

От сетевых атак компьютеры под управлением Windows защищает брандмауэр. В «семёрке» он также обеспечивает крепкую линию обороны от многих типов вредоносных программ. Как и межсетевой экран Windows Vista SP2, брандмауэр «семёрки» автоматически включается после инсталляции и тщательно фильтрует как входящий, так и исходящий трафик, своевременно информируя пользователя о подозрительной сетевой активности в операционной системе. В «Висте» в каждый момент времени мог функционировать только один сетевой профиль. В Windows 7 это ограничение было снято, и в системе появилась возможность использовать одновременно несколько активных профилей, по одному на сетевой адаптер. Преимущества такого нововведения очевидны. Можно, к примеру, сидя в кафе, где есть беспроводная точка доступа, подключаться через VPN (Virtual Private Network) к корпоративной сети и при этом быть уверенным в том, что брандмауэр Windows 7 применит общий профиль к WiFi-адаптеру, а профиль домена активирует для VPN-туннеля.

Обзор Защитник Windows брандмауэра с расширенными мерами безопасностиOverview of Windows Defender Firewall with Advanced Security

Защитник Windows брандмауэра в Windows 8, Windows 7, Windows Vista, Windows Server 2012, Windows Server 2008 и Windows Server 2008 R2 — это брандмауэр хоста с состоянием, который помогает защитить устройство, позволяя создавать правила, определяющие, какой сетевой трафик разрешено вводить на устройство из сети и какой сетевой трафик устройство может отправлять в сеть.Windows Defender Firewall in Windows 8, Windows 7, Windows Vista, Windows Server 2012, Windows Server 2008, and Windows Server 2008 R2 is a stateful host firewall that helps secure the device by allowing you to create rules that determine which network traffic is permitted to enter the device from the network and which network traffic the device is allowed to send to the network. Защитник Windows брандмауэр также поддерживает протокол IPsec, который можно использовать для обязательной проверки подлинности с любого устройства, которое пытается связаться с устройством.Windows Defender Firewall also supports Internet Protocol security (IPsec), which you can use to require authentication from any device that is attempting to communicate with your device. Если требуется проверка подлинности, устройства, которые не могут быть аутентификацией как доверенные устройства, не могут взаимодействовать с вашим устройством.When authentication is required, devices that cannot be authenticated as a trusted device cannot communicate with your device. С помощью IPsec можно также требовать шифрования определенного сетевого трафика, чтобы предотвратить его чтение анализаторами сетевых пакетов, которые могут быть подключены к сети злоумышленником.You can also use IPsec to require that certain network traffic is encrypted to prevent it from being read by network packet analyzers that could be attached to the network by a malicious user.

Брандмауэр Защитник Windows с оснасткой MMC «Advanced Security» является более гибким и предоставляет гораздо больше функциональных возможностей, чем пользовательский интерфейс Защитник Windows брандмауэра на панели управления.The Windows Defender Firewall with Advanced Security MMC snap-in is more flexible and provides much more functionality than the consumer-friendly Windows Defender Firewall interface found in the Control Panel. Оба интерфейса взаимодействуют с одними и теми же службами, но обеспечивают разные уровни контроля над этими службами.Both interfaces interact with the same underlying services, but provide different levels of control over those services. Хотя программа Защитник Windows панели управления брандмауэром может защитить одно устройство в домашней среде, она не предоставляет достаточно возможностей централизованного управления или безопасности для защиты более сложного сетевого трафика в типичной корпоративной среде.While the Windows Defender Firewall Control Panel program can protect a single device in a home environment, it does not provide enough centralized management or security features to help secure more complex network traffic found in a typical business enterprise environment.

Как отключить защитник windows 10 навсегда

С помощью локальной групповой политики

Если вы используете Windows 10 Pro, Enterprise, ltsb или Education, вы можете использовать редактор локальной групповой политики, чтобы навсегда отключить антивирус защиты Windows на вашем компьютере, используя следующие шаги:

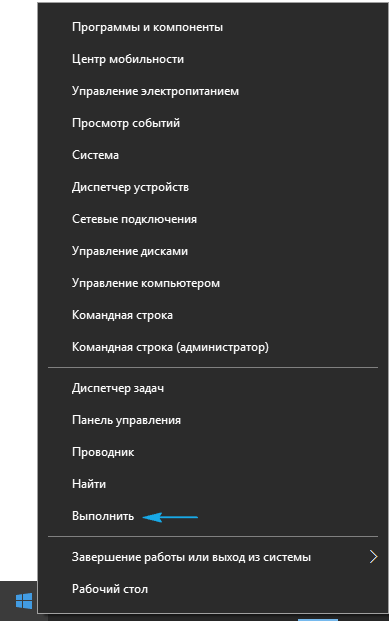

- Используйте комбинацию клавиш Windows + R, чтобы открыть команду «Выполнить».

-

Введите gpedit.msc и нажмите «ОК», чтобы открыть редактор локальных групповых политик.

- Пройдите по следующему пути:

- Справа дважды щелкните по параметру «Выключить антивирусную программу Защитник Windows».

-

Выберите параметр «Включено», чтобы отключить Защитник Windows.

- Нажмите «Применить».

- Нажмите «ОК».

После того, как вы выполнили эти шаги, перезагрузите компьютер, чтобы применить изменения.

Вы заметите, что значок экрана останется в области уведомлений панели задач, но это потому, что значок является частью Центра защиты Windows Defender, а не частью антивируса.

В любое время вы можете снова включить Защитник Windows Defender с помощью этапов, но на шаге № 5 обязательно выберите параметр «Не задано». Затем перезагрузите устройство, чтобы применить изменения.

Через реестр

Если вы используете Windows 10 Home (Домашняя), у вас не будет доступа к редактору локальных групповых политик. Тем не менее, вы можете изменить реестр, чтобы окончательно навсегда отключить антивирус по умолчанию, используя следующие шаги:

Предупреждение. Редактирование реестра является рискованным и может привести к необратимому повреждению вашей установки, если вы не сделаете это правильно. Перед продолжением рекомендуется создать точку восстановления системы.

- Используйте комбинацию клавиш Windows + R, чтобы открыть команду «Выполнить» .

- Введите regedit и нажмите OK, чтобы открыть реестр.

-

Перейдите к HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows Defender. Вы можете использовать стрелки слева.

Совет. Вы можете скопировать и вставить путь в адресную строку реестра, чтобы быстро перейти к пункту назначения. - Если вы не видите DisableAntiSpyware DWORD, щелкните правой кнопкой мыши значок Защитник Windows (папка), выберите «Создать» и нажмите «Значение DWORD (32-разрядное значение)» .

- Назовите ключ DisableAntiSpyware и нажмите Enter.

-

Измените данные значения 1. Начальное значение будет 0, что означает, что защитник Windows включен. Измените его для повторного включения Защитника Windows. Вы также можете просто удалить его.

- Нажмите «ОК». Перезагрузите компьютер. Защитник Windows больше не будет защищать от вирусов и угроз. Лучше использовать другое антивирусное приложение для защиты.

После выполнения шагов перезагрузите устройство, чтобы применить настройки, а затем антивирус Защитника Windows теперь должен быть отключен.

Если вы больше не хотите, чтобы функция безопасности была отключена, вы можете включить ее снова, используя те же шаги, но на шаге 6 убедитесь, что вы щелкните правой кнопкой мыши на DisableAntiSpyware DWORD и выберите опцию Удалить.

Отключение защитника Windows через командную строку или PowerShell

- Запустите командную строку от имени администратор.

- В окне PowerShell введите команду

- Сразу после ее выполнения защита в реальном времени будет отключена.

Чтобы использовать эту же команду в командной строке (также запущенной от имени администратора), просто введите powershell и пробел перед текстом команды.

Безопасность устройства

Windows 7:

- Безопасность платформы основана на том, что умеет программа. После инфекции нет никакой гарантии, что защита системы сможет выполнять свои функции в полном порядке, без изменений.

- Вредоносные программы могут скрываться в оборудовании или же операционной системе. Не существует надежного способа, чтобы проверить целостность, когда дело доходит до такого нарушения.

- Если злоумышленник получил контроль на уровне ядра, он получает широкий доступ к системе.

Windows 10:

- Надежная защита, основанная на оборудовании, помогает сохранить и проверить целостность оборудования и системы.

- UEFI Secure Boot помогает предотвратить появление вредоносных программ в оборудовании или стартовом наборе приложений. Trusted Boot помогает сохранить целостность остальных систем.

- Защита, основанная на виртуализации (VBS), передаёт некоторые из наиболее чувствительных процессов Windows в безопасную среду выполнения, что помогает предотвратить изменения, а также тогда, когда было нарушено ядро (kernel) Windows. В Windows 10 VBS приводит в действие такие функции, как Device Guard, Credential Guard, Virtual TPM и Windows Hello, которые противодействуют вредоносным программам, хакерским утилитам и взлому.

Недавняя статистика «Лаборатории Касперского» ясно показала, что WannaCry заразил в основном Windows 7, в то время как доля 10 была незначительной.

Как отключить?

В 7 версии ОС

Отключение Защитника значительно более сложная задача, нежели его включение. Вызвано это соображениями безопасности, дабы вредоносное ПО не смогло отключить утилиту за пользователя.

Для отключения необходимо провести следующие действия:

- Взываем меню «Пуск» и в строке поиска найти и запустить «Панель управления».

- В «Панели управления» находим и запускаем пункт «Защитник Windows».

- В открывшемся окне выбираем пункт «Программы», а затем «Параметры».

- В меню слева стороны кликаем на строку «Защита в реальном времени». Снимаем соответствующую галочку.

- Далее в меню выбираем пункт «Администратор» и снимаем галочку с пункта «Использовать эту программу».

- Нажимаем кнопку «Сохранить». Система оповестит вас, что защита была снята. Игнорируем сообщение.

Важно! Вышеперечисленные действия необходимы для одноразового отключения утилиты. Для того, чтобы убрать её из автоматического запуска необходимо провести дополнительные действия:

Для того, чтобы убрать её из автоматического запуска необходимо провести дополнительные действия:

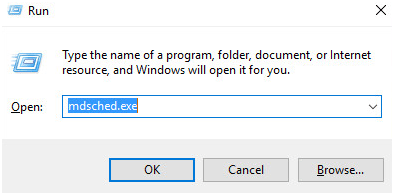

- Открываем окно «Выполнить». Сделать это можно через «Пуск» или сочетанием клавиш Win+R.

- В текстовое поле открывшегося окна вводим команду «services.msc» и нажимаем «Ок». Данное действие открывает меню «Службы».

- В списке находим пункт «Защитник Windows» и открываем.

- В открывшемся окне находим пункт «Тип запуска» и меняем его значение на «Отключена».

- Для того, чтобы не получать уведомления о том, что программа не работает открываем «Центр поддержки». В окне находим и кликаем на пункт «Не получать больше сообщения на тему: «о защите от шпионских программ и прочего вредоносного кода».

В 10 версии ОС

В 10 версии операционной системы отключение Защитника было ещё более усложнено. Одноразовое отключение производится следующими действиями:

- В правой части панели управления находим значок в форме щита. Он может быть расположен как прямо на панели, так и в меню выпадающем при нажатии на стрелку. Кликаем на него.

- В открывшемся окне выбираем пункт «Защита от вирусов и угроз» и далее кликаем на гиперссылку «Параметры защиты от вирусов и других угроз».

- Все имеющиеся в меню переключатели переводим в выключенное положение.

- Для того, чтобы не получать уведомления об отключенном Защитнике жмём на кнопку «Закрыть» рядом с восклицательным знаком и надписью «Облачная защита отключена. Устройство может быть уязвимым».

Важно! Описанные выше действия отключают Защитник до следующей перезагрузки компьютера. Чтобы произвести отключение навсегда необходимо совершить дополнительные действия:

Чтобы произвести отключение навсегда необходимо совершить дополнительные действия:

- Запускаем меню «Выполнить» через «Пуск» или комбинацией клавиш Win+R.

- В текстовое поле открывшегося окна вводим команду «gpedit.msc» и нажимаем «Ок». Это действие откроет службу «Редактор локальной групповой политики».

- В меню навигации слева открываем раскрываем древо в заданной последовательности: «Конфигурация компьютера», «Административные шаблоны», «Компоненты Windows», «Антивирусная программа «Защитник Windows».

- При нажатии на последний пункт в меню справа появится список в котором нужно найти пункт «Выключить антивирусную программу «Защитник Windows».

- Двойным кликом открываем заданный пункт, после чего в открывшемся окне меняем значение переключателя на параметр «Включено».

- Применяем все изменения.

Внимание! Если вы используете Home версию операционной системы вторую часть инструкции выполнить не удастся. Связано это с тем, что в данной версии нет «Редактора локальной групповой политики»

В этом случае можно использовать другой способ:

- Запускаем меню «Выполнить» через «Пуск» или комбинацией клавиш Win+R.

- Вводим в текстовое поле команду «regedit». Выполнив это действие, вы откроете «Редактор реестра».

- В меню навигации раскрываем древо в такой последовательности: «Компьютер», «HKEY_LOCAL_MACHINE», «SOFTWARE», «Policies», «Microsoft», «Windows Defender».

- После нажатия на последний пункт из списка в меню справа производим клик правой кнопкой мыши. Выбираем пункт «Создать», «Параметр DWORD (32 бита)». Открываем созданный параметр левой кнопкой мыши.

- Название параметра указываем как «DisableAntiSpyware», а в пункте значения ставим цифру 1.

- Применяем все изменения и перезагружаем компьютер.

Давайте взглянем на них более подробно

1. Включите Восстановление системы

Неправильная загрузка, изменение файла или настройка параметров могут негативно повлиять на производительность вашей операционной системы. Вот почему вам нужно создать точку сохранения, когда Windows 10 работает оптимально. Просто нажмите кнопку Создать точку восстановления в Панели управления для доступа к параметрам восстановления системы. Затем включите защиту на системном диске.

2. Включите Центр Обновления Windows

Киберпреступники постоянно ищут способы нарушить вашу безопасность Windows 10 с помощью уязвимостей. К счастью, Microsoft упорно работает над выпуском обновлений, которые подключают эксплойты

Очень важно автоматически загружать исправления безопасности, чтобы предотвратить взлом вашего компьютера

Введите параметры Центра Обновления Windows в строке поиска, чтобы получить доступ к нужным настройкам. Здесь вы можете убедиться, что ваша операционная система автоматически загружает и устанавливает последние исправления.

3. Скачайте Расширенную Антивирусную Защиту

Хотя программное обеспечение безопасности по умолчанию в Windows достаточно для защиты от традиционных вредоносных угроз, таких как компьютерные вирусы и черви, эксперты считают, что её недостаточно для защиты от новых угроз, таких как вымогатели, рекламное ПО, шпионское ПО, сталкеры и кейлоггеры.

Что ещё хуже, Центр безопасности Windows по умолчанию не защищает сторонние браузеры, такие как Google Chrome. И если вы похожи на большинство пользователей Windows 10, вы, вероятно, не используете веб-браузер Microsoft по умолчанию.

Помните, что вредоносные программы могут повлиять на производительность вашей системы, украсть вашу конфиденциальную информацию и привести к финансовым проблемам и головной боли.

Бесчисленные новые угрозы выпускаются киберпреступниками каждый день и не могут быть остановлены только с помощью сигнатурной технологии защиты от вредоносных программ. Только продвинутая антивирусная защита Windows 10, использующая искусственный интеллект и машинное обучение для выявления угроз на основе поведения, логики и шаблонов, может защитить ваш компьютер от сложных вредоносных атак.

4. Удалить вирусы

Если вы купили свой компьютер у основного поставщика с предустановленной Windows 10, то, скорее всего, ваша операционная система содержит свободное программное обеспечение, которое должно быть немедленно удалено для вашей безопасности.

Вирусы – это обычно программное обеспечение, срок действия которого быстро истекает, занимает ценные системные ресурсы и часто несет рекламное или шпионское ПО, которое отправляет вашу активность маркетологам. Чтобы удалить вирусы, просмотрите список установленных программ в Панели управления и удалите ненужное программное обеспечение с крайней предвзятостью. К сожалению, некоторые вирусы довольно упрямые и требуют передовых инструментов кибербезопасности для их полного удаления.

5. Защитите свою сеть

Вы должны включить брандмауэр Windows 10, чтобы поднять сетевой барьер, который останавливает вредоносные угрозы. Посетите раздел Система и безопасность на панели управления, чтобы активировать Брандмауэр Защитника Windows с расширенной защитой

Это особенно важно, если вы управляете малым бизнесом, поскольку обеспечение безопасности вашей системы защищает вас и ваших клиентов

Чтобы ещё больше обезопасить свою сеть, вы всегда можете подписаться на услугу виртуальной частной сети (VPN) от компании по кибербезопасности, которую рекомендуют технологические эксперты. VPN-сервис, использующий технологию WireGuard, обеспечивает наилучшую безопасность. Но, пожалуйста, держитесь подальше от бесплатных VPN, поскольку они используют устаревшие технологии и несут вредоносное ПО.

С таким количеством угроз для Windows 10 очень важно обеспечить безопасность вашей операционной системы. К счастью, следуя этим пяти шагам, вы можете легко держать цифровые угрозы в страхе

Как присвоить права заново?

Изменение системных настроек невозможно для рядовых пользователей. Значок сине-жёлтого цвета – сигнализатор для Windows 7. Он обозначает, что для доступа к каким пунктам меню нужны права администратора. При ограничении в правах нельзя решать даже некоторые из повседневных задач. Это касается установки драйверов, к примеру.

Не обязательно снижать безопасность Windows для расширения своих прав. Можно тонко настраивать возможности для разных групп пользователей, пользуясь специальными инструментами. Чтобы найти раздел, придётся пройти такой путь:

Например, другим пользователям можно разрешать подключать сторонние устройства и проводить дефрагментацию жёстких дисков.

Функции службы

Начиная с Vista в операционную систему встроено антивирусное программное обеспечение. В первых версиях пользователи отмечали его бесполезность – Defender не боролся с вирусами, зато хорошо отсеивал нелицензионное ПО. Однако к десятке программу уже можно считать полноценным антивирусом.

Центр безопасности защитника Windows 10 (Defender) – это графическая оболочка, которая позволяет включать и настраивать разные параметры. В нем же осуществляется запуск проверки. Его отключение не приводит к выключению самого сервиса, поэтому если вам нужно убрать встроенный антивирус, то перейдите сюда.

Зачем отключать центр безопасности защитника Windows в Windows 10?

Обычно преследуют две цели:

- Перекрытие доступа для других пользователей.

- Экономия ресурсов.

В первом случае вы можете защитить свой ПК от детей, к примеру. Часто любознательные подростки качают игры с непроверенных сервисов, а защитник может блокировать их установку. Поэтому его отключают. Если вы отключите центр безопасности защитника Windows 10, то среднестатистический ребенок не сможет самостоятельно избавиться от защиты.

Это же делают администраторы локальной сети: ограничивают права пользователей и отключают интерфейс управления.

Во втором случае речь идет об экономии оперативной памяти

Обратите внимание в диспетчере задач на сервис Windows Security Health Service. Он потребляет пусть небольшие, но все же ценные на слабых компьютерах ресурсы

Раньше его можно было отключить, просто сняв задачу, но сейчас разработчики максимально защитили сервис от действий пользователей.

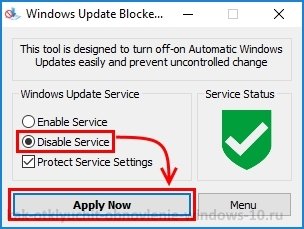

Если вы владелец старой сборки, то можете попробовать действовать таким образом, или отключить в службах. Для этого вызовите строку для ввода команд (+ и напечатайте services.msc.

В списке отыщите службу, отвечающую за центр обеспечения защиты и дважды по ней кликните.

Если у вас активны выпадающий список и кнопки, то выбирайте «Отключить» и кликайте «Остановить» соответственно: вот как можно выключить центр безопасности защитника Windows 10. Однако в апрельской сборке 1803 это уже недоступно.

Мы нашли два способа, как убрать центр безопасности защитника Windows 10. О них ниже.

Важная информацияImportant information

-

Версия обновления механизма обнаружения угроз в средстве проверки безопасности (Майкрософт) совпадает с версией, описанной на этой веб-странице.The security intelligence update version of the Microsoft Safety Scanner matches the version described in this web page.

-

Средство проверки безопасности выполняет проверку только при запуске в ручную. Использовать средство проверки безопасности можно только в течение 10 дней после скачивания.Safety Scanner only scans when manually triggered and is available for use 10 days after being downloaded. Рекомендуем скачивать последнюю версию этого средства перед каждой проверкой.We recommend that you always download the latest version of this tool before each scan.

-

Средство проверки безопасности — это переносимое исполняемое приложение, для него не создается элемент в меню «Пуск» в Windows и значок на рабочем столе.Safety scanner is a portable executable and does not appear in the Windows Start menu or as an icon on the desktop. Запомните, в какую папку вы скачали его.Note where you saved this download.

-

Это средство не заменяет используемый вами продукт для защиты от вредоносных программ.This tool does not replace your antimalware product. Для защиты в режиме реального времени с функцией автоматического обновления используйте антивирусную программу в Microsoft Defender в Windows 10 и Windows 8 или Microsoft Security Essentials в Windows 7.For real-time protection with automatic updates, use Microsoft Defender Antivirus on Windows 10 and Windows 8 or Microsoft Security Essentials on Windows 7. Эти решения для защиты от вредоносных программ также обладают мощными возможностями по удалению вредоносных программ.These antimalware products also provide powerful malware removal capabilities. Если у вас возникают сложности с удалением вредоносных программ при использовании этих продуктов, ознакомьтесь со справкой в разделе Удаление сложных угроз.If you are having difficulties removing malware with these products, you can refer to our help on removing difficult threats.