Что такое даркнет, как туда попасть и почему не стоит этого делать

Содержание:

- Как зайти на onion-сайт?

- Параметры анонимного просмотра

- Узнайте больше о невидимой сети

- Что такое Web 2.0 и 3.0

- Цифровая гигиена: правила поведения внутри теневой сети Tor

- Для чего это может быть нужно?

- Оставайтесь инкогнито

- Что такое Темный или Глубокий Интернет

- Как безопасно исследовать DarkNet в теневой сети Tor?

- Что можно найти в даркнете?

- Дипвеб(DeepWeb) или глубинный интернет и что это такое.

- Карта

- Не прыгай в кроличью норку, Алиса…

- Интеллектуальная собственность и скрытые сегменты интернета

- Как попасть в Deep Web?

- Секреты внутреннего интернета

- Особенности приложения

- Ограничения в отношении пребывания в Глубоком Интернете

- Как попасть в Deep Web?

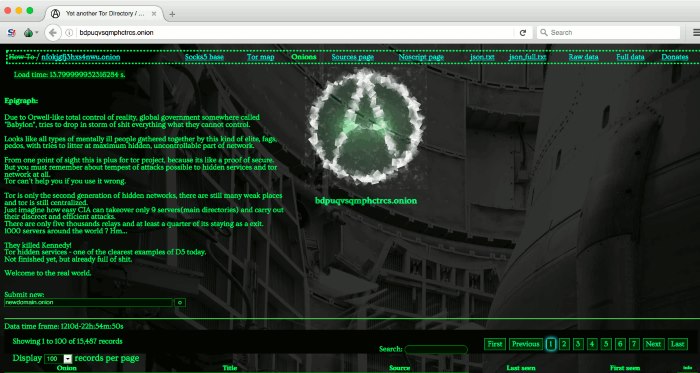

Как зайти на onion-сайт?

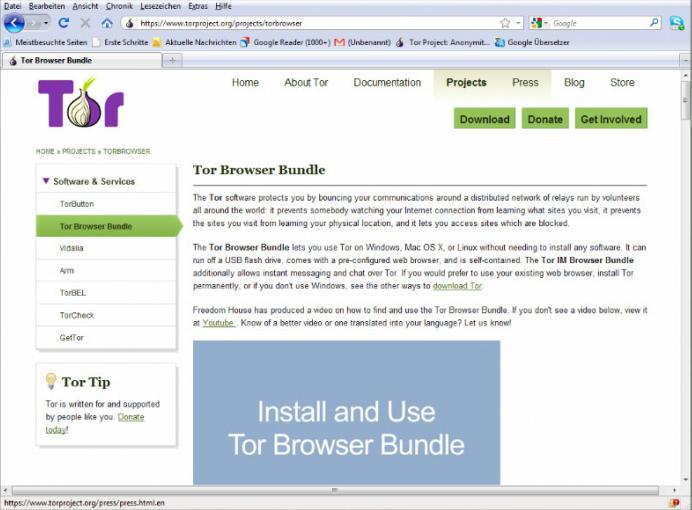

Первое действие — скачивание и установка непосредственно «Тора». Его можно взять с официального сайта. Пакет для скачивания, в свою очередь, содержит все необходимое: и сам клиент для доступа к сети, и прокси-сервер, который будет «вырезать» из трафика «лишнее», и программу, помогающую удобно управлять всем этим добром, обеспечивающим анонимность и беспрепятственный серфинг по «невидимой стороне Паутины».

Дальше можно начинать поиск по ресурсам. Новичкам рекомендуется начать со скрытой Википедии, которая перенаправит пользователя, куда он пожелает, и хорошо бы, чтоб это было общение на безобидных анонимных форумах.

Параметры анонимного просмотра

Есть несколько вещей, которые вы можете сделать, чтобы оставаться анонимным во время веб-серфинга, но некоторые методы лучше, чем другие.

Выполните следующие шаги, чтобы повысить свою анонимность:

Они ранжируются по степени секретности и простоте использования. Вы можете использовать один или несколько из них, если хотите.

Скрыть свой IP-адрес с помощью веб-прокси. Не все прокси созданы одинаково, но есть несколько бесплатных анонимных прокси-серверов, которые отлично подходят для анонимного просмотра веб-страниц, таких как Hidester.

Когда вы посещаете веб-сайт анонимно с веб-прокси, происходит то, что весь трафик направляется через удаленный сервер до загрузки веб-страницы на ваше устройство. Это означает, что ваш браузер выглядит для других, кто может его отслеживать, как происходящий из местоположения сервера веб-прокси, вместо вашего реального местоположения.

Подключитесь к VPN

VPN похож на веб-прокси, но полезен в ситуациях, когда требуется шифрование и весь трафик должен проходить через анонимный сервер, а не только трафик сайтов

VPN поддерживает анонимность не только просмотра страниц, но и обмена файлами, обмена сообщениями и т.д.

При выборе VPN для анонимного просмотра важно обратить внимание на то, ведут ли они журналы, относящиеся к вашим посещениям и вашей истории поиска. Если они это делают, есть шанс, что они передадут эту информацию третьим лицам

Однако, если они не сохраняют журналы, то даже если их попросят предоставить информацию о трафике, они не смогут ничего предоставить, что означает, что вы остаетесь анонимным.

Используйте веб-браузер, ориентированный на конфиденциальность

Одним из примеров анонимного браузера, который скрывает ваши привычки веб-серфинга, является Tor Browser, который шифрует трафик и направляет его через несколько серверов.

Выполняйте поиск в Интернете с помощью безопасной поисковой системы, такой как DuckDuckGo, которая обещает блокировать рекламные трекеры и сохранить конфиденциальность вашей истории поиска.

Другие поисковые системы могут сообщать веб-сайтам, что вы ищете, и будут делиться информацией о ваших привычках со сторонними компаниями, чтобы показывать вам целевую рекламу.

Избегайте общественных сетей Wi-Fi, например, в отелях и ресторанах. Гораздо сложнее узнать, кто отслеживает трафик и что происходит за кулисами публичных сетей, когда речь идет о протоколах безопасности и конфиденциальности.

В том же духе, не подключайтесь к сети Wi-Fi, если она не использует современный метод шифрования, такой как WPA2. Чтобы оставаться анонимным в сети Wi-Fi, убедитесь, что в сети используется шифрование.

Используйте приватный режим вашего веб-браузера, чтобы он не отслеживал посещенные вами веб-страницы. Этот режим анонимного просмотра является особенно полезным, если вы используете общий компьютер.

Будьте внимательны с файлами cookie и при необходимости удалите их.

Файлы cookie важны для хранения информации для входа в систему, чтобы веб-сайт мог предоставить вам доступ к вашей учетной записи в Интернете. Тем не менее, другие веб-сайты могут иметь доступ к ним.

Узнайте больше о невидимой сети

12 поисковых систем, которые мы вам представили, должны обеспечить надежную базу для начала поиска контента.

Если вы хотите узнать больше о невидимой сети, ознакомьтесь с нашей статьей о лучших темных веб-сайтах, которых вы не найдете в Google.

Лучшие темные веб-сайты, которые вы не найдете в Google

Лучшие темные веб-сайты, которые вы не найдете в GoogleТемная сеть не для всех, но стоит изучить некоторые ее части. Мы нашли лучшие темные веб-сайты для вас.

Прочитайте больше

и наш список малоизвестных уголков глубокой паутины

6 малоизвестных уголков глубокой паутины

6 малоизвестных уголков глубокой паутиныУ глубокого интернета плохая репутация – там есть все, о чем вы можете подумать. Но есть и некоторые действительно замечательные вещи, которые вы можете попробовать.

Прочитайте больше

,

Узнайте больше о: Dark Web, Google Search, Web Search.

Что такое Web 2.0 и 3.0

Если двигаться дальше, мы получаем «следущий Интернет», состоящий из множества более-менее закрытых сетей. Последней надеждой ленивых маркетологов является единый Сосальный Граф, с единой регистрацией во все сервисы и единым профилем пользователя, где все его данные как на тарелочке. Но как уже показывает конфликт между Facebook и Google Friend Connect, перспективы этого спасительного средства вовсе не радужные. С тем же успехом можно надеяться на поисковики глубокого бурения.

А вообще ситуация ничуть не пугающая, а вполне естественная. Просто некоторые забывают, что продажи всегда идут вслед за инновациями в производстве, а не наоборот. Та же история была в 90-е, когда все ломанулись строить сайты — а офлайновые маркетологи не знали, как это продавать. Наконец придумали, что в Интернете можно повесить растяжку-баннер, как на улице в прошлом веке. Гениально, блин.

То же самое случилось с Web 2.0. В Рунете эта революция коснулась только производства контента: его стали делать сами пользователи. Но продажники до сих работают по схемам прошлого Веба — нагнать побольше людей и обвесить весь сайт одной системой рекламы, в которой нет ничего «пользовательского». Блоггер-тысячник фигачит тексты и привлекает читателей, опытный участник сообщества отвечает на вопросы в форуме — но они ничего не получают с рекламы на площадке! Очевидно, что «маркетинг 2.0» должен с ними делиться, чтобы они не ушли. Но много ли вы видели примеров такого маркетинга, кроме Google AdSense — да и ту не на всякой рунетовской площадке можно поставить?

Цифровая гигиена: правила поведения внутри теневой сети Tor

DarkNet — это очень опасное место, поэтому каждый пользователь скрытых сетей придерживается ряда ОПРЕДЕЛЕННЫХ ПРАВИЛ, чтобы минимизировать риски деанонимизации. При этом, абсолютно у каждого юзера свод этих правил индивидуальный, т. к. их количество зависит от уровня развития в IT.

Следовательно, у меня, как у веб-программиста тоже есть свод этих правил, о которых я вам . Более того, я настоятельно рекомендую вам их придерживаться в том случае, если вы являетесь рядовым пользователем Tor.

Правило №1. Никогда не отключайте расширения HTTPS Everywhere и NoScript в силу того, что они обеспечивают вам защиту в теневой сети Tor.

Правило №3. Атакой «cross-device tracking» можно деанонимизировать любое устройство, поэтому отключайте динамик перед выходом в Tor.

Правило №4. Залепите камеру устройства перед тем, как запустить Тор браузер, если не хотите, чтобы за вами наблюдали админы onion-сайтов.

Правило №5. Всегда используйте связку VPN + Tor, либо proxy + Tor, т. к

выше я уже рассказывал о том, почему именно это настолько важно.

Конечно, это далеко не все правила, которых я придерживаюсь, но для новичков этого будет вполне достаточно. Когда вы более или менее втянетесь в DarkNet и кибербезопасность, то тогда уже начнете использовать мощные фаерворы вместо слабых антивирусов, а также анонимные OS вместо Windows.

Ну, а пока я рекомендую особо не париться по этому поводу. В будущем я обязательно заведу новые рубрики на темы кибербезопасности и вирусов, из которых вы узнаете все, что касается .

Для чего это может быть нужно?

Сеть поверх сети – вот краткое описание «даркнета». Что в себе таит темная сторона Интернета, как туда попасть — множество других вопросов-нюансов в настоящее время приобретают актуальность. А все потому, что предоставляют возможности доступа к заблокированным сайтам, коих сейчас (учитывая всевозможные законы против пиратства) становится все больше.

Ну и, конечно, обычное человеческое любопытство. Порой именно оно заставляет пользователя отправиться по ту сторону интернета – благо, звучит интригующе и многообещающе. Что же, в каком-то смысле это так и есть. Но, к сожалению, не в самом хорошем.

Оставайтесь инкогнито

Точно так же он идеально подходит для тестирования сайтов, которые сильно загружены куками. А также для тех случаев, когда к компьютеру, на котором вы работаете, существует публичный доступ.

Приватный просмотр не стирает полностью ваши отпечатки пальцев. Отдельные элементы, такие как поиск DNS и некоторые куки, могут остаться после сеанса. Так что лучше рассматривать программы для анонимности в Сети в качестве временной меры

Основное, на чем я хочу заострить ваше внимание – не сохраняйте историю просмотра на общедоступном компьютере

Если вам нужен оптимальный пример, то откройте приватный сеанс просмотра и просмотрите несколько сайтов, а затем выйдите из сеанса, перейдите к командной строке и введите следующее:

Ipconfig / displaydns и нажмите Enter.

Это будет список всех кэшированных записей DNS, посещенных с вашего компьютера, независимо от того, использовали ли вы приватный сеанс просмотра или нет.

Ipconfig / flushdns и нажмите Enter.

Таким образом, список будет очищен и любые попытки получить к нему доступ будут невозможны. Также целесообразно настроить пакетный файл, который будет запускать браузер в режиме приватного просмотра, а при закрытии автоматически очищать записи DNS. Этот метод можно использовать, чтобы поддерживать определенный уровень конфиденциальности.

Что такое Темный или Глубокий Интернет

Для начала нужно коротко разобраться с тем, что такое Глубокий Интернет (Deep Web) и что такое Темный Интернет. C этими терминами много путаницы, но говорить по простому, то эти два названия обозначают одно и тоже, а именно скрытую часть Всемирной сети Интернет.

Разные части этого Глубокого Интернета работают по разным принципам. Иногда это просто сайты, которые не индексируются поисковыми системами и поэтому доступны только по прямой ссылке. Иногда это сайты для доступа, к которым нужно знать пароль. А в некоторых случаях это сайты, работающие в сети TOR.

В данной статье мы расскажем о том, как попасть в эту часть Темного Интернета, которая работает на основе сети TOR. Сеть TOR это компьютерная сеть, которая работает поверх обычной сети и использует принцип луковой маршрутизации. Вся информация TOR сети шифруется и передается через несколько промежуточных серверов, для того чтобы было труднее отследить место нахождения и личность пользователя.

Ресурсы в сети TOR имеют собственный домен верхнего уровня – ONION. Конечно, данный домен нигде официально не зарегистрирован, но это не мешает им пользоваться, если на компьютере установлено программное обеспечение для работы с TOR сетью. Благодаря данному домену очень легко отличить ссылки на обычные веб-сайты от ссылок на ресурсы Темного Интернета в сети TOR.

Как безопасно исследовать DarkNet в теневой сети Tor?

Используйте связку VPN + Tor или Proxy + Tor

На многих роутерах стоят заводские прошивки с ограниченным функционалом, поэтому подавляющее большинство провайдеров могут без труда определить то, что вы используете сеть Тор. В связи с этим, при подозрительной активности, , а они в свою очередь, как законопослушные граждане — настучать об этом правоохранительным органам.

Скрыть от провайдера активность в сети Tor можно следующими способами:

-

Способ #1. Установить на роутер прошивку, типа OpenWRT. Ну, а после вы сможете гнать трафик через Тор-proxy, создать VPN-сервер или же VPN-клиент и даже использовать роутер в качестве хостинга для сайтов.

-

Способ #2. Спрятать от любопытных глаз провайдера DNS-запросы, путем ослабления обработки сетевого трафика. Например, можно прописать в DHCP-настройках роутера IP-адрес любого DNS-сервиса, типа OpenDNS.

-

Способ #3. Просто скачать какой-нибудь зарубежный VPN и установить его на устройство. Ну и тогда вам НЕ ПРИДЕТСЯ заморачиваться по поводу вышеописанных способов для обеспечения анонимности в DarkNet.

Я, как истинный параноик использую все эти способы + еще масса других, но для исследования Даркнет этого будет вполне достаточно. Вообще, самый простой и самый эффективный из них — это использовать VPN + Tor или Proxy + Tor. Однако все это бесполезно, если вы не будите соблюдать в то время, когда зависаете в Теневой сети.

Соблюдайте меры предосторожности в Теневой сети

Вы, как исследователи можете спокойно просматривать сайты в Dark Web

Но если для вас этого мало и вам РАДИ ИНТЕРЕСА ХОЧЕТСЯ ГОРАЗДО БОЛЬШЕ, чем просто серфинг, то тогда вам не помешало бы принять определенные меры предосторожности. Ну, как минимум ради того, чтобы к вам на хату не заявились правоохранительные органы с наилучшими пожеланиями

Например, для вас это будет полезно, если вы планируете что-то приобрести на теневом рынке в Deep Web. При таких раскладах вам обязательно нужно будет создать ФЕЙКОВУЮ личность, если для этого вдруг потребуется регистрация.

Более того, оплачивать какой-либо товар или услуги в теневой сети Тор обычной картой — это галимое палево, поэтому я рекомендую зарегистрировать анонимный Bitcoin-кошелек, типа Rahakott. Ну, а после произвести правильную настройку Tor Browser. Об этом, я недавно очень подробно писал здесь.

Проверяйте подлинность абсолютно всех onion-сайтов

Как правило, onion-сайты состоят из рандомных чисел и букв, поэтому DarkNet просто кишит всевозможными сателлитами. В связи с этим, если вы нашли для себя очень интересный сайт, то обязательно в какой-нибудь файл на компьютере. Так вы никогда не потеряете оригинальный сайт.

К тому же, подавляющее большинство onion-сайтов в ClearNet являются вредоносными. Почем? Да просто в Глубокой сети раскрутить сайт достаточно тяжело, поэтому их администраторы спамят форумы в Surface Web. Более того, в Даркнете сидят очень умные ребята, поэтому лохов легче искать в ClearNet.

Не допускайте глупых ошибок в Surface Web

Тор, как инструмент для серфинга сайтов — эффективная штука, однако нужно понимать то, что можно оказаться за решеткой в том случае, если вы халатно относитесь к анонимности. Например, если вы налево и направо кричите то, что вы гений в сфере IT, а сами оставляете метаданные на изображениях, то можете не сомневаться в том, что вас давно уже деанонимизировали.

В конечном счете, для вас здравый смысл должен иметь первостепенное значение. Просто интернет-провайдеры может и не смогут просматривать вашу активность в Теневой сети, но то, что вы часами залипаете в Tor. А это уже может послужить ПРИЧИННОЙ для расследования.

Кроме того, избегайте веб-ресурсы, на которых опубликован нелегальный контент, типа Red Room или же детскую порнографию. Мало того, что это аморально, так это еще и может быть вредоносной приманкой для озабоченных психов. Но опять же, если это все во имя исследований, то лучше для начала проконсультироваться с юристом, чтобы минимизировать риски.

Что можно найти в даркнете?

В даркнете есть множество разных ресурсов, в том числе:

- те, что специализируются на утечках баз данных и продаже информации из них: (сотовые операторы, банки, госслужбы);

- анонимные почтовые сервисы;

- порталы для общения и обсуждения любых (в том числе запрещенных) тем;

- ресурсы для продажи товаров, оборот которых ограничен законодательно или вовсе запрещен;

- аналоги социальных сетей;

- онлайн-библиотеки.

Чаще всего в даркнете продают:

- базы данных;

- данные от взломов аккаунтов — почты, социальных сетей, мессенджеров;

- расчетные счета и банковские карты, оформленные на подставных лиц;

- услуги по «пробиву» в базах компаний или госслужб;

- сервисы по обналичиванию и отмыванию денежных средств;

- фальшивые документы;

- анонимные прокси-серверы;

- услуги различных сотрудников и инсайдеров.

Никитин из Group-IB утверждает, что в основном в даркнете представлены различные форумы, которые существуют еще с начала нулевых. «Там огромный пласт киберпреступного сообщества, которое оказывает услуги взлома, нелегального доступа, DDoS-атак и слива баз. Все это можно купить, в том числе, через криптовалюту. Есть специальные посредники, которые гарантируют сделку. У пользователей видны ник и данные о количестве проведенных сделок — это главный показатель того, что человеку можно доверять», — отмечает Никитин.

В скрытый сегмент Сети также перебрались лица, осуществляющие офлайн-торговлю незаконными товарами и прочую преступную деятельность, вплоть до заказных убийств.

В январе 2021 года в Германии закрыли крупнейшую в мире торговую площадку даркнета — DarkMarket. На площадке были зарегистрированы более 500 тыс. человек, которые продавали и покупали запрещенные вещества, фальшивые деньги, украденные кредитные и сим-карты. Всего они совершили более 320 тыс. сделок на сумму €140 млн. Владелец DarkMarket, 34-летний житель Австралии, задержан, а более 20 тыс. серверов в Молдавии и Украине конфискованы.

Дипвеб(DeepWeb) или глубинный интернет и что это такое.

Начнем с того, что вы никогда не встретите в поисковых системах или Yandex видео с детской порнографией, сайты с продажей наркотиков, оружия и даже людей. Всего этого вы не встретите по видимым причинам — блокирование сайтов с запрещенным содержанием. Каждая поисковая система представляет собой огромную коробку (база данных), в которую помещены миллионы или миллиарды сайтов, соответствующие правилам поисковой системы. То есть те сайты, которые не проходят модерацию, не попадают в БД поисковой системы и следовательно, пользователи интернета их не видят.

Именно этим и отличается глубинный интернет. В нем есть все то, что есть в обычном интернете, но еще и то, что обычный интернет отверг. Определение «черный рынок» наиболее точно характеризует описание глубинного интернета.

Карта

Исследователи классифицировали дипвеб по уровням, что может служить картой для начинающего нетсталкера.

- Уровень D — базовый (открытый и индексируемый поисковыми системами) интернет: социальные сети и вообще любые сайты найденные через поисковики (в том числе на котором вы сейчас находитесь). На данном уровне присутствуют странные ссылки на нижний уровень и подсказки для перехода.

- Уровень C — Deep Web: системы анонимных сетей и прокси-серверов (Tor, I2P), закрытые сообщества. Нелегальный контент в немыслимых масштабах. Хакерские сообщества. Информация о различных аномальных объектах и явлениях. Некие результаты поиска по словам из подсознания. Якобы секретные правительственные радиостанции.

- Уровень B — Dark Web: нечто, служащее для управления верхним уровнем D. Абсолютно аморальный контент. Несуществующие IP-адреса и протоколы, пустые страницы (не ясно о чём идёт речь). Форумы исследователей. Youtube уровня B. Огромное количество полезной и бесполезной информации (считается что уровню D принадлежит лишь 4% от всей информации так или иначе доступной через сеть Интернет). Нечто называемое «Void» (пустота, бездна).

- Уровень A — нижний предел Интернета: Holes, Резонанс Шумана, управление уровнем С, ужасающая правда о зеркалах, мертвая зона интернета, доступ в Тихий Дом.

Суть происходящего на A уровне не понятна нам даже умозрительно. Будем рады любому мнению от людей разбирающихся в этом вопросе.

Тихий дом

По всей видимости, некий ключ-карта

Конечная цель продвинутого нетсталкера — Тихий дом. Нижний предел дипвеба.

Исследователи указывают на невозможность возвращения из «Тихого дома» в реальный мир. Эта область не является сайтом, да и вовсе не ясно к какой области бытия относится данное место.

Согласно изображению слева попасть в Тихий дом можно не только через сеть Интернет. Нетсталкеры обнаружили возможность перехода в Тихий дом через сон и нечто называемое «Жизнью» (возможно имеется ввиду просто бодрствующее состояние).

Предполагаем, что ужасающая правда о зеркалах как-то связана с этим. В предложенной схеме, на каждом из уровней, присутствует слово «MIRROR» (зеркало).

Не прыгай в кроличью норку, Алиса…

Любопытство, как поговаривают, кошку сгубило. Так что прежде чем бросаться в омут, а в данном конкретном случае – даркнет, стоит сначала прочесть, что там можно найти.

Итак, самые популярные тематики по ту сторону Интернета:

- 18+, секс-услуги;

- социальные сети – также интим-характера;

- политика (актуальная на нынешний момент украинская тематика);

- торговля незаконными средствами (оружие, наркотики, действует валюта bitcoin);

- ворованные базы данных, украденные данные банковских карт;

- закрытые ресурсы, доступ к которым блокирован даже большинству пользователей «даркнета».

Интеллектуальная собственность и скрытые сегменты интернета

Недавний случай, когда Auto.ru и Drom.ru отказались отдавать свои объявления «Яндексу» — прекрасный пример того, как бизнес защищает свои информационные активы. Методы защиты контента могут быть разообразны, начиная запрета на индексацию (robots.txt) и заканчивая регистрацией с подписанием каких-нибудь соглашений. Зарабатывание на авторских правах в Рунете тоже становится серьезным бизнесом — а с ним, конечно, идет и закрытость контента.

Параллельно существует анти-копирайтный бизнес, который предлагает другие модели — он скрывает не контент, а каналы его распространения. Я, кстати, ни разу не слышал на рунетовских конференциях докладов об экономике торрентов и прочих P2P-сетей. Но их поцветание означает, что эта часть закрытого Интернета будет развиваться и дальше — в частности, за счет «отбеливания» своего бизнеса.

Забавный пример в эту сторону — недавно «Яндекс» и Mail.ru одновременно открыли сервисы для хранения больших файлов. Сервисы эти выглядят как расширение почты — но мы же понимаем, что это просто еще одна возможность для пиратского файлообмена, а компания как бы остается «ни при чем». Зато сервисы для создания домашних страниц (Narod.ru и Boom.ru) в этих компаниях выглядят заброшенными и не особенно продвигаются. Ведь это открытый Веб, ведущий к разборкам с правообладателями или религиозно-обиженной прокуратурой.

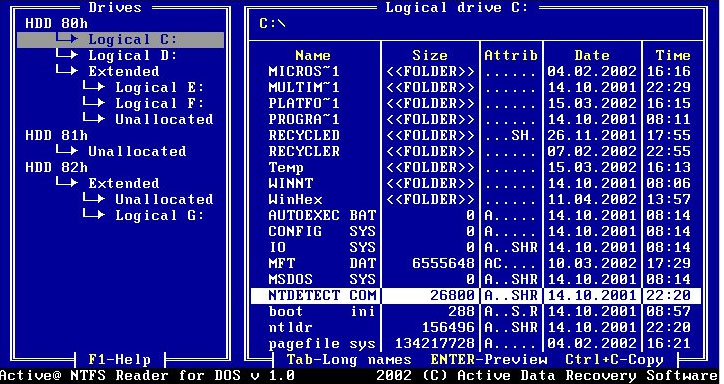

Как попасть в Deep Web?

Для того что бы попасть в Deep Web, необходимо обзавестись Его возможности представлены средствами анонимных сетевых соединений, осуществляющих обход серверов провайдера.

Скорость серфинга в теневом Интернете значительно ниже обычной по той причине, что производится через несколько сетевых узлов. Такая система позволяет и другую клиентскую информацию.

С другой стороны, хотя передаваемые по цепочке данные надежно шифруются, все же на последнем узле, взаимодействующем непосредственно с сервером, возможен их перехват. По этой причине рекомендуется периодически менять цепочку отправки пакетов. Стоит понимать, что браузер является оптимальным вариантом в плане анонимности, но тем не менее не может на 100% гарантировать ее.

Найти Tor в одном из привычных для вас поисковиков не составит труда. Интерфейс браузера повторяет элементы Mozilla Firefox, что позволит освоиться в нем без лишних усилий.

Секреты внутреннего интернета

Закрытые или частично закрытые сети построены во многих организациях. Большой «собственный Интернет» имеется, например, у Министерства путей сообщения. С сайтами, браузерами и всеми прочими делами. Несколько лет назад, когда МПС впервые пыталась ввести систему электронного бронирования билетов, а затем отказалась от нее — одной из причин отказа называли слабую безопасность на шлюзе между «своим Интернетом» и общей Сетью.

Сейчас многие компании идут «с другого конца» — сначала бездумно подключаются к общей Сети, потом тратят бешеные деньги на защиту. Причем если раньше это касалось в основном хакеров и вирусов, то теперь вводятся запреты на целые группы сайтов и сервисов. Самым быстрорастущим сегментом рынка информационной безопасности в 2007 году стали системы блокировки корпоративных каналов связи — их продажи выросли на 136%, до $26 млн.

Впрочем, в передовых IT-компаниях уже догадались, что жесткая корпоративная этика как метод защиты может обойтись дешевле. Попробуйте поговорить с яндексоидом о делах в компании «Яндекс» — сразу заметите, как человек начинает заикаться. Думаю, рынок защитного гипноза тоже будет расти.

Аналогично, существует множество скрытных анти-корпоративных сетей для различных нелегалов — хакеров, порнушников и т.д. Не вдаваясь в подробности, отмечу лишь, что это тоже большой рынок. Это наблюдение будет полезно ниже, когда мы поговорим о ленивых маркетологах «поверхностного» Веба.

Особенности приложения

В SuperVPN используются технологии OpenVPN, чтобы скрыть реальный адрес пользователя и подменить его. Программа просто пропускает весь интернет-трафик через особый сервер. В результате, при определении месторасположении будет отображаться, что пользователь находится где-то в Германии, хотя на самом деле вход осуществлялся из России. Это позволяет освободиться от географической привязки, а блокировка всех сайтов просто спадает.

Немалую часть популярности приложение получило благодаря своей скорости и надежности. Программа отличается безотказной работой и небольшим размером, что позволяет экономить место на жестком диске и не нагружать компьютер пользователя во время работы.

Важно!

Использование VPN имеет одно очень весомое достоинство, а именно — обеспечение безопасности личных данных при использовании общественного или просто незапароленного Wi-Fi. Обычно подобные сети не имеют систем защиты и злоумышленники легко могут получить практически любую информацию. SuperVPN позволят защититься от этого.

У приложения максимально минимальный интерфейс, причем настолько, что в нем есть только список доступных для маскировки стран и кнопка запуска. Учитывая крайне простой процесс установки, проблем с использованием не возникнет даже у тех, кто слабо владеет компьютером.

В отличие от остальных приложений, для скрытия местоположения, SuperVPN сохраняет высокую скорость соединения, что позволяет просматривать видео или фильмы в неплохом качестве, оставаясь анонимным

Разница даже не всегда заметна, что довольно важное достоинство перед остальными конкурентами в этой сфере

Функционал

Изначально доступно всего 4 страны: Франция, Канада, США и Германия. Если правильно выставить местоположение, можно получить доступ к ресурсам, которые работают только в определенной стране и не распространяются дальше из-за лицензий. При подключении платной подписки пользователь сможет получить две дополнительные страны, а именно Англию и Францию.

Важно!

Для использования SuperVPN не нужно регистрироваться. Достаточно скачать и запустить программу, после чего нажать кнопку «Connect», чтобы сервис начал работу

Локализации как таковой нет, но она и не требуется, поскольку других настроек не предусмотрено.

Супер ВПН на ПК обладает несколькими, просто гигантскими преимуществами, по сравнению с аналогичными сервисами. Самое важное — бесплатный пробный период длительностью в 20 дней, за время которого одна сессия будет неограниченна по времени. Следующее достоинство — безлимитный трафик

Практически все остальные сервисы ведут тщательный подсчет потраченного трафика. В результате пользователям приходилось серьезно экономить, чтобы не выходить за рамки тарифа, ведь нередко и за такое брали плату

Следующее достоинство — безлимитный трафик. Практически все остальные сервисы ведут тщательный подсчет потраченного трафика. В результате пользователям приходилось серьезно экономить, чтобы не выходить за рамки тарифа, ведь нередко и за такое брали плату.

По истечению пробного периода приложение не перестает быть бесплатным. На пользователя просто накладывается ограничение на длину сессий, теперь она не сможет превысить 60 минут. Однако, существует хитрость, одобренная разработчиками на официальном уровне. Достаточно просто перезагрузить программу, чтобы сессия сбросилась, после чего можно подключиться вновь. Такое ограничение практически не влияет на работу пользователя в сети, а на переподключение тратится меньше минуты. Это решение хорошо подходит для серфинга и просмотра новостных лент, однако при загрузке большого количества данных могут возникнуть большие проблемы.

Если установить SuperVPN на ПК, можно отметить еще несколько моментов. Программа практически не нагружает систему своими процессами и не ограничивает пропускную способность канала, что обеспечивает скорость интернет-соединения. Однако впечатление может испортить реклама. Она занимает огромную часть интерфейса и поначалу может ухудшить восприятиепри просмотре.

Ограничения в отношении пребывания в Глубоком Интернете

Никаких ограничений в отношении пребывания в Глубоком Интернете — нет. Да, у нас есть закон, обязывающий владельцев анонимайзеров устанавливать на свои севера соответствующие ПО для того, чтобы спецслужбы могли по запросу получить информацию о действиях того или иного пользователя в сети.

Однако, конкретно рядовым пользователям Интернета НЕ ЗАПРЕЩЕНО использовать виртуальные частные сети, а также скрытые сети. В связи с этим, не стоит слушать тех, кто говорит об обратном, т. к. они просто не в курсе дел.

Главное, чтобы вы понимали то, что в Deep Web просто колоссально огромное количество мошенников, хакеров и кардеров. По этой причине, будьте максимально аккуратны и бдительны, когда прибываете в темных уголках Deep Web. Вы должны понимать то, что там ВЫ сами отвечаете за свою безопасность.

Ну, а если вас там скомпрометируют и начнут шантажировать, то тогда даже писать заявления будет БЕСПОЛЕЗНО, т. к. злоумышленников в Теневой сети крайне тяжело отыскать. Да и за их поиск вообще вряд ли кто-либо возьмется.

Как попасть в Deep Web?

Нетсталкеры не задаются подобными вопросами. Вместо этого они самостоятельно ищут зацепки и погружаются всё глубже.

Однако мы знаем как утолить ваш праздный интерес. Вся необходимая начальная информация будет представлена в статье, но ссылки вам потребуется найти самостоятельно.

Видео-инструкция для погружения

Проникаем в DАRKNЕT! Находим там интересное.

Watch this video on YouTube

Watch this video on YouTube

А стоит ли?

Использование подобных технологий, в теории, может привести к попаданию «на карандаш» к спецслужбам. Если вас это не пугает, то последнее предостережение: пользуйтесь исключительно для исследовательских целей. Помимо этого, вы можете пожалеть о том что увидите. НЕ РЕКОМЕНДУЕМ!